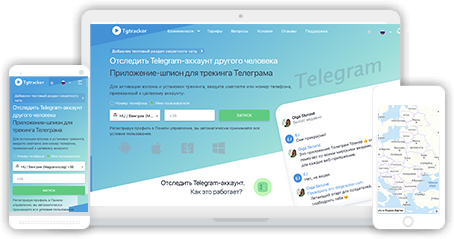

Suivre un compte Telegram.

Comment cela fonctionne-t-il ?

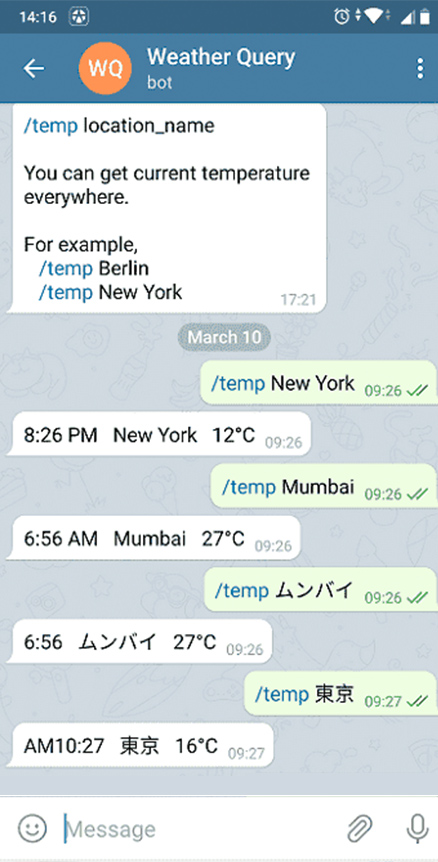

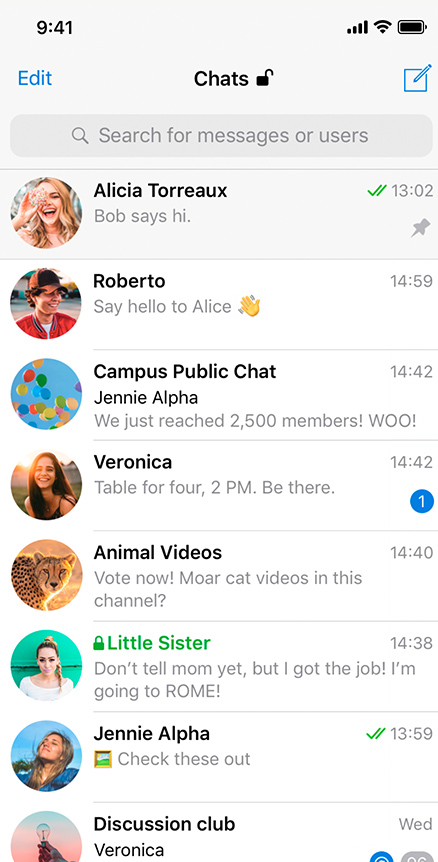

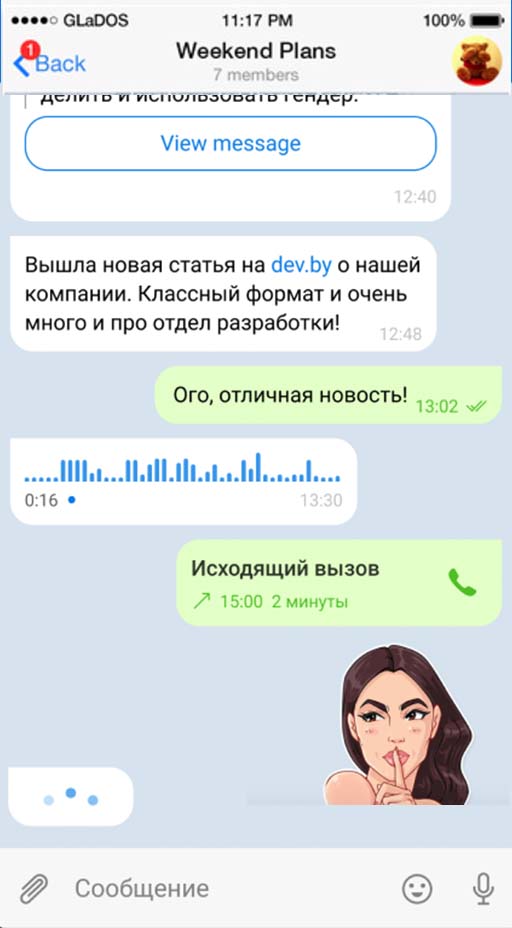

Le logiciel utilise une combinaison de technologies uniques pour intercepter le code de vérification. Tgtracker accède instantanément au code en utilisant une vulnérabilité dans le protocole de transfert de données appliqué pour fournir le code de vérification, et l'utilise pour s'authentifier au compte sur un appareil virtuel. Une fois l'autorisation obtenue, l'application supprime instantanément le message contenant le code. Ainsi, le piratage passe inaperçu pour le propriétaire du compte. Le logiciel copie en temps réel l'ensemble de la base de données du compte et la déploie sur le tableau de bord. Une fois que l'utilisateur s'est connecté à son compte Tgtracker, l'application commence à diffuser en permanence des mises à jour du compte piraté. Le logiciel fournit un résultat positif dans plus de 90 % des demandes de piratage.